معرفی بخش های آسیب پذیر سیستم های صنعتی از دیدگاه سایبری

چکیده

ظهور کنترل کننده های منطقی برنامه پذیر(PLC)، سیستم های کنترل توزیع شده (DCS)، سیستم های کنترل نظارتی و اکتساب داده (SCADA) و تکنولوژی های نوین در صنعت باعث پیشرفت های بسیاری در زمینه کنترل و نظارت فرآیند های صنعتی شده است. علی رغم پیشرفت های بسیار در عملکرد سیستم های صنعتی، بحث امنیت سایبری این سیستم ها چندان که باید مورد توجه قرار نگرفته و همین امر عملکرد واحدهای صنعتی را مورد تهدید قرار داده است. این مقاله در ابتدا به بررسی و شناسایی بخش های آسیب پذیر سیستم های صنعتی پرداخته و در ادامه، راهکارهای تدافعی جهت بهبود و ارتقاء امنیت سایبری این سیستم ها ارایه شده است.

۱. مقدمه

امروزه با حضور کامپیوتر در صنعت امکان کنترل دقیق تری در فرآیندهای

صنعتی بوجود آمده است و بسیاری از صنایع بزرگ با تغییر سیستم های آنالوگ

قدیمی، به PLCها و سیستم های DCS و SCADA مجهز شده اند؛ از طرفی هم اکنون

با توسعه شبکه های کامپیوتری، تجهیزات و سیستم های فیلدباس در جهان به سرعت

در حال تحول می باشند و بسیاری از فرآیندهای صنعتی توسط این سیستم ها که

دارای مزایای بسیار زیادی نسبت به سایر روش ها هستند کنترل می شوند. PLCها،

سیستم-های DCS و SCADA به طور گسترده جهت کنترل فرآیندهای صنعتی از جمله

نفت، گاز، پتروشیمی، برق، نیروگاه های هسته ای و غیره مورد استفاده قرار

می گیرند. پیشرفت های روزافزون در سیستم های صنعتی و تجهیزات مورد استفاده

در آن نه تنها باعث بالابردن کارآیی و بهبود عملکرد سیستم و فرآیند شده،

بلکه کنترل بسیاری از فرآیندهای ناممکن و یا پیچیده را تسهیل بخشیده و

امکان کنترل و مانیتورینگ از راه دور را فراهم ساخته است. علی رقم پیشرفت

های بسیار زیادی که در ساختار و عملکرد سیستم های صنعتی وجود داشته، این

سیستم ها از دیدگاه سایبری دارای ضعف های بسیاری بوده و همین امر باعث شده

که سیستم های صنعتی مورد تهدید و حملات سایبری

قرار بگیرند. آسیب پذیری های موجود در بخش های مختلف سیستم-های صنعتی این

امکان را برای مهاجمین سایبری فراهم ساخته تا به فکر حمله به زیرساخت های

حیاتی کشور، آسیب رساندن و یا ایجاد اختلال در فرآیند کاری آن ها برآیند.

از آنجا که بروز هرگونه نارسایی در بخش های مذکور ممکن است اثرات مخرب و

جبران ناپذیری بر امنیت اقتصادی و توانمدی های دفاعی کشور برجای گذارد، از

اینرو اهمیت شناخت تهدیدات، آسیب پذیری ها و یافتن راهکارهای تدافعی و

بهبود امنیت این سیستم ها بیش از پیش احساس می شود.

به طور کلی آسیب پذیری های موجود در سیستم های کنترل صنعتی را می توان به دو دسته ی عمده تقسیم بندی نمود:

۱. آسیب پذیری های موجود در سیستم های صنعتی از دیدگاه فیزیکی

۲. آسیب پذیری های موجود در سیستم های صنعتی از دیدگاه سایبری

به طور کلی برقراری امنیت در بخش های مختلف یک واحد صنعتی در سالیان متمادی

یکی از چالش های اساسی برنامه ریزان و بهره برداران سیستم های صنعتی بوده و

به صورت گسترده ای تمام مسائل برنامه ریزی و بهره برداری سیستم های صنعتی

را تحت تاثیر قرار داده است. در گذشته، این چالش ها بیشتر ناشی از خسارات

وارده در اثر حوادث طبیعی و خرابی های فیزیکی تجهیزات صنعتی بوده است، اما

حرکت به سمت هوشمندکردن سیستم های صنعتی که ورود گسترده سیستم های

اطلاعاتی، ارتباطی و کامپیوتری به سیستم های صنعتی را در بر داشته، چالش

های امنیتی جدیدی را در حوزه سایبری برای این سیستم ها ایجاد کرده است.

دلیل ایجاد این چالش های امنیتی جدید، وابستگی شدید سیستم های صنعتی به

سیستم های اطلاعاتی و ارتباطی است که امنیت آن ها را به یکدیگر وابسته می

کند.

امنیت سایبری عبارت است از حفاظت از مالکیت معنوی با ارزش و اطلاعات کسب و

کار به صورت دیجیتال در برابر سرقت و سوء استفاده که به طور فزاینده ای به

یک مسئله مهم مدیریتی تبدیل شده است. در حال حاضر بیش از هر زمان دیگری،

حفاظت از تکنولوژی های موجود در زیرساخت های حیاتی کشور در برابر آسیب های

مخرب و استفاده نامناسب، نیازمند اعمال محدودیت-های هوشمند بر چگونگی

دسترسی کارکنان، مشتریان و شرکاء به اطلاعات و برنامه های سازمان و واحدهای

صنعتی می باشد. اکثر سازمان ها با قراردادن سیستم های حفاظتی پیچیده در

محیط اطراف خود سعی بر رسیدن به امنیت سازمان دارند. هرچند استفاده از این

روش تا حدودی باعث بهبود و ارتقاء امنیت فیزیکی سازمان می شود ولی مقوله

امنیت سایبری چیزی فراتر از آن است که بخواهد با بکاربردن سیستم های حفاظتی

در محیط اطراف سازمان به مرحله قابل قبولی برسد.

در سال های اخیر در زمینه امنیت سایبری سیستم های صنعتی DCS و SCADA، روش

های کاهش و یا برطرف کردن آسیب-پذیری های موجود در این قبیل سیستم ها و

همچنین راه های مقابله با تهدیدات و حملات مهاجمین سایبری مقالات متعددی

منتشر شده است. در سال ۲۰۰۲ سندی با عنوان ۲۱ گام جهت بهبود و ارتقاء امنیت

شبکه های SCADA منتشر گردید. این سند که حاصل تحقیقات مرکز انرژی ایالات

متحده امریکا است راهکارهای رفع و کاهش آسیب پذیری های سیستم های صنعتی را

در غالب ۲۱ گام به ترتیب اولویت و اهمیت آن بیان نموده است که امروزه نیز

به عنوان یکی از اصول مهم در ارتقاء امنیت سایبری سیستم های SCADA محسوب می

گردد. در نوامبر ۲۰۰۵ تیم تحقیقات امنیت سایبری ایالات متحده امریکا

(US-CERT) اقدام به انتشار سندی مبنی بر آسیب پذیری های رایج سیستم های

کنترل صنعتی نمود. در این سند اهم راه های نفوذ کشف شده به این سیستم ها که

امکان دسترسی کامل و اعمال تغییرات به مهاجمین سایبری را می داد بیان شده

است. در یکی از مراجع ارزیابی ریسک در شبکه های ارتباطی سیستم های SCADA و

سیستم های کنترل توزیع شده (DCS) و چگونگی تحقق امنیت سایبری در آن سیستم

ها مطرح شده است. مقاله مذکور به بیان جامع و مقایسه ی موضوعات مورد بررسی

توسط محققین مختلف در حوزه امنیت سایبری سیستم های کنترل صنعتی می پردازد.

در این مقاله در حدود ۱۰۰ اثر و رویکرد تحقیقات محققین و پژوهشگران در مورد

حملات ممکن به سیستم های SCADA و DCS و میزان خسارات ناشی از آن حملات

مورد بحث و بررسی قرار گرفته است. در مقاله ای دیگر آسیب پذیری موجود در

پروتکل های ارتباطی شبکه های صنعتی به عنوان یک آسیب جدی دیگر مطرح شده

است. این اثر به بررسی مشکلات امنیتی موجود در سیستم های صنعتی پرداخته و

علت اصلی بروز این آسیب پذیری ها را گستردگی سیستم های کنترلی توزیع شده و

فواصل بسیار زیاد ارتباطی بین قسمت های مختلف بیان می نماید. در این راستا

نتایج حاصل از آزمایشات متعدد به عنوان راهکارهای بهبود و ارتقاء امنیت

پیشنهاد گردیده است. در ادامه بخش های مختلف مقاله بدین شرح می باشند: بخش

دوم به بررسی و شناسایی بخش های آسیب پذیر سیستم های صنعتی از دیدگاه

سایبری اختصاص داده شده و راهکارهای بهبود و ارتقاء امنیت این سیستم ها در

بخش سوم ارائه گردیده است. در نهایت بخش چهارم به بیان جمع بندی کلی مقاله

می پردازد.

۲. بخش های آسیب پذیر سیستم های صنعتی از دیدگاه سایبری

قبل از اینکه به مباحث امنیتی و بررسی بخش

های آسیب پذیر سیستم های صنعتی پرداخته شود لازم است که یک دید کلی از

سیستم های صنعتی از جمله SCADA و DCS و تجهیزات مورد استفاده در آن ها وجود

داشته باشد؛ بنابراین ابتدا توصیفی مختصر از این سیستم ها خواهیم داشت و

سپس به مقوله امنیت سایبری در آن ها خواهیم پرداخت.

به طور کلی سیستم های DCS و SCADA، سیستم های کنترل صنعتی هستند که امروزه

در صنعت از جایگاه ویژه ای برخوردار می باشند. در یک واحد صنعتی، سیستم

کنترلی DCS متشکل از چندین PLC و تجهیزات فیلد از جمله سنسورها، ولوها و

غیره می باشد که این تجهیزات از طریق شبکه های صنعتی با هم در ارتباط می

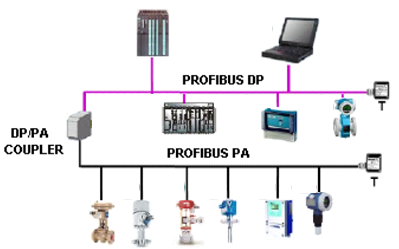

باشند. شکل ۱ ارتباط بین PLCها و تجهیزات فیلد را از طریق شبکه صنعتی

پروفیباس نشان می دهد.

شکل 1. یک نمونه سیستم کنترل و شبکه صنعتی

SCADA نوع دیگری از سیستم کنترل است که نسبت به DCS پا را فراتر گذاشته و در یک مقیاس بزرگتر مورد استفاده قرار می گیرد. درواقع این سیستم نه تنها بخش های کنترل و ارتباطات شبکه ای را در سطوح کنترل و فیلد پوشش می دهد، بلکه دارای قابلیت کنترل و مانیتورینگ فرآیند صنعتی از راه دور به مسافت چند کیلومتر و حتی در بعضی موارد چندصد کیلومتر می باشد. کاربرد این گونه سیستم ها در صنعت بسیار زیاد بوده و می توان به مواردی از قبیل صنایع پتروشیمی، نفت، گاز، نیروگاه-های برق و غیره اشاره کرد. شکل ۲ یک نمونه از سیستم کنترلی SCADA را نشان می دهد.

شکل 2. یک نمونه سیستم اسکادا SCADA

پس از آشنایی با ساختار و نحوه عملکرد سیستم های کنترل صنعتی از جمله DCS و

SCADA بایستی بخش های آسیب پذیر سیستم تفکیک و به طور جداگانه بررسی شوند.

درواقع آسیب پذیری هایی که در سیستم های صنعتی وجود دارد متوجه چهار بخش اصلی است که در ادامه مورد بررسی قرار می گیرد.

1-2- کنترل کننده های صنعتی PLC

PLC به معنای کنترل کننده منطقی برنامه پذیر است که از قسمت ورودی خود

اطلاعات را فرآیند را دریافت و آن ها را طبق برنامه ای که در حافظه اش

ذخیره شده پردازش می نماید و نتیجه عملیات را از قسمت خروجی به صورت

دستورها و فرامین کنترلی به گیرنده ها و اجراکننده های فرمان ارسال می کند.

در گذشته با توجه به اینکه کنترل فرآیندهای صنعتی به عهده مدارهای فرمان

رله ای بوده ، آسیب پذیری و تهدیدات سایبری وجود نداشته است ولی رفته رفته

با ظهور PLCها در صنعت که خود یک مینی کامپیوتر می باشند، آسیب پذیری هایی

گزارش شده که استفاده از این آسیب پذیری ها می تواند منجر به حملات سایبری

بسیار خطرناکی شود. همانطور که در سیستم های عامل ، نرم افزارها و سرویس

های ارتباطی آسیب پذیری هایی وجود دارد، در PLCها نیز این گونه آسیب پذیری

ها خود را نشان داده و همین امر باعث شده که این تجهیزات بسیار حیاتی به

شدت مورد تهدید قرار بگیرند.

در سال های اخیر گزارشاتی مبنی بر آسیب پذیر بودن PLCهای مربوط به سازندگان

مختلف ارائه شده است که حاکی از شدت ضعف آن ها در حوزه امنیت سایبری می

باشد. در سال ۲۰۱۱ چندین آسیب پذیری که مربوط به PLC مدل S7-1200 ساخت شرکت

زیمنس آلمان می باشد توسط یک محقق امنیتی به مرکز تحقیقات سایبری امریکا

(ICS-CERT) گزارش شده و این سازمان نیز آن ها را در دسترس عموم قرار داده

است.

2-2- پروتکل های ارتباطی مورد استفاده در صنعت

با ظهور PLCها در اوایل سال ۱۹۶۰ بحث کنترل غیرمتمرکز مطرح شد و در

اواسط سال ۱۹۷۰ اولین سیستم های کنترل غیرمتمرکز (DCS) عرضه شدند. در همین

دوران شبکه های کامپیوتری محلی (LAN) تبادل اطلاعات بین کامپیوترها را

بهبود بخشید و اندیشه استفاده از شبکه جهت مقاصد اتوماسیون صنعتی شکل گرفت و

در دهه ۹۰ با عنوان فیلدباس (Field Bus) عملی شد]۱[.

پروتکل های ارتباطی در سیستم های صنعتی دارای مزایای بسیاری می باشد. به

طور خلاصه مزایای مهم استفاده از پروتکل-های صنعتی را می توان به صورت زیر

برشمرد:

- کاهش سیم کشی

- کاهش محوطه اشغال شونده جهت نصب

- کنترل صحت اطلاعات و آشکارسازی خطا به دلیل استفاده از سیگنال دیجیتال به جای آنالوگ

- مصونیت بیشتر در مقابل نویز

- تست و عیب یابی راحت تر به دلیل وجود سیستم توزیع-شده

- بازبودن سیستم و امکان استفاده از محصولات سازندگان مختلف روی یک شبکه

از پروتکل های معروف در زمینه شبکه های صنعتی می توان به موارد زیر اشاره کرد:

- Profibus

- Ethernet

- AS-i

- EtherCAT

- Foundation Fieldbus

- HART

- Modbus

- CANOpen

- DNP 3

همان گونه که اشاره شد سیستم های صنعتی (DCS و SCADA) در دهه ۱۹۶۰ به منظور جمع آوری اطلاعات و کنترل عملکرد فرآیندهای صنعتی به صورت بلادرنگ طراحی و ایجاد گردید. از آنجا که در آن زمان دسترسی به اینترنت آنچنان که باید میسر نبود، عملا امکان آسیب رساندن به سیستم های کنترلی خارج از واحد صنعتی وجود نداشت. پس از ظهور اینترنت و امکان برقراری ارتباط بین تجهیزات و کنترل کننده ها از طریق پروتکل های صنعتی، کاربران همچنان معتقد به ایمن و ایزوله بودن تجهیزات و شبکه های صنعتی در برابر حمله هکرها بودند. این تصور نادرست ریشه در این باور داشت که هکرها اطلاعات چندانی در مورد سیستم های DCS و SCADA و طرز عملکرد آن ها نداشته و همچنین ساختار این سیستم ها کاملا در برابر حملات سایبری مصون می باشند. در آن زمان تشابهی بین سیستم های کنترل صنعتی و سیستم های حوزه Information Technology (IT) در بعد شبکه های ارتباطی قایل نبودند و لذا تصور می شد از این لحاظ آسیب پذیری های کمتری نسبت به حملات مشابه IT دارند. این تصور نادرست با بررسی عمیق تر سیستم های کنترل صنعتی، روش های برقراری ارتباط، ارسال و دریافت اطلاعات و از همه مهم تر ارتباط آن با شبکه های بخش اداری که متشکل از پروتکل ها و کامپیوترهایی است که همگی در برابر حملات سایبری متعارف در حوزه فناوری اطلاعات آسیب پذیر هستند کاملاً مردود می باشد. همچنین از اهم آسیب پذیری های سایبری سیستم های کنترل صنعتی و پروتکل های مورد استفاده که ریشه در ساختار و نوع طراحی آن ها دارد می توان به موارد زیر اشاره نمود:

- استفاده از سیستم های احراز هویت بسیار ساده و نا امن

- عدم استفاده از روش های رمز نگاری اطلاعات

- عدم قابلیت رفع خطا در هنگام بروز مشکل در سیستم

3-2- سیستم عامل و نرم افزارهای برنامه نویسی و مانیتورینگ

PLCها جهت کنترل فرآیند صنعتی باید توسط نرم افزارهای مهندسی مختص به خود،

برنامه ریزی شوند. این نرم افزارها برای PLC شرکت های مختلف متفاوت می

باشند و هر شرکت برای برنامه نویسی PLCهای خود نرم افزارهایی را ارائه کرده

است. به-عنوان مثال شرکت زیمنس نرم افزارهای مختلفی عرضه کرده که ابزار

Step 7 یک نمونه از آن هاست. از طرفی جهت کنترل و مانیتورینگ فرآیندهای

صنعتی توسط کاربران، نرم افزارهای مانیتورینگ به بازار عرضه شد که نرم

افزارهای WinCC و Citectاز آن جمله می باشند. سیستم عاملی که معمولا برای

کاربردهای مذکور استفاده می شود Windows بوده و دارای نسخه های مختلفی می

باشد.

سیستم عامل و نرم افزارهای مورد استفاده در صنعت دارای آسیب پذیری هایی

بوده که یک مهاجم می تواند با سوء استفاده از آن ها به سیستم کنترل نفوذ

کرده و کنترل فرآیند را در دست بگیرد. در سال های اخیر آسیب پذیری هایی

مربوط به سیستم-عامل و نرم افزارهای مورد استفاده در صنعت از سوی مراکز

امنیتی مختلف گزارش شده است که به عنوان مثال می توان به نرم افزار

مانیتورینگ WinCC اشاره کرد که توسط شرکت زیمنس تولید شده است. آسیب پذیری

XSS یکی از انواع آسیب-پذیری هایی است که در این محصول وجود داشته و توسط

مرکز تحقیقات ICS-CERT گزارش شده است.

4-2- تجهیزات شبکه ای مانند روتر و سوئیچ های صنعتی و غیر صنعتی

علاوه بر PLCها و تجهیزات سطح فیلد ، روتر و سوئیچ ها از جمله تجهیزاتی هستند که در صنعت به وفور از آن ها استفاده می شود. این گونه تجهیزات جهت پیاده سازی شبکه های صنعتی از اهمیت زیادی برخوردار می باشند. اخیرا مرکز تحقیقات ICS-CERT اخباری مبنی بر آسیب پذیر بودن این گونه تجهیزات منتشر کرده است؛ به عنوان نمونه می توان به آسیب پذیری احرازهویت ضعیف در سوئیچ های SCALANCE اشاره کرد که یکی از محصولات تولیدی شرکت زیمنس می باشد.

۳. راهکارهایی جهت بهبود و ارتقاء امنیت سایبری در سیستم های صنعتی

هر چند تصور می شد سیستم های کنترل صنعتی در برابر حملات سایبری مصون می باشند، اما حوادث سال های اخیر حاکی از شدت ضعف ساختار این سیستم ها و نیاز مبرم آن ها به استفاده از راهکارهای مقاوم سازی و تدافعی است. روش های بسیاری جهت بهبود امنیت سایبری این سیستم ها وجود دارد که برخی از مهمترین آن ها عبارت است از :

- به روز رسانی PLCها، تجهیزات صنعتی

- به روز رسانی سیستم عامل ونرم افزارهای مورد استفاده جهت برنامه نویسی و مانیتورینگ فرآیندهای صنعتی

- مشخص کردن دقیق تمام شبکه هایی که به شبکه صنعتی متصل هستند

- استفاده از دیواره های آتش (Firewall)

- استفاده از تجهیزات IDS و IPS

- استفاده از محیط DMZ

- بکارگیری شبکه های خصوصی مجازی (VPN)

- استفاده از متدهای احرازهویت قوی

- بستن پورت ها و جلوگیری از دسترسی به سیستم از طریق پورت های USB

- استفاده از آنتی ویروس های مطمئن و قوی

- راضی نگه داشتن کارمندان

- استفاده از متدهای رمزنگاری بسیار قوی

- استفاده از پروتکل های ارتباطی امن

- و ….

۴. نتیجه گیری

بی شک ظهور سیستم های صنعتی از جمله DCS و SCADA و اتصال آن به شبکه جهانی، تاثیر شگرفی در توسعه فرآیندهای کنترلی زیرساخت های حیاتی کشورها، به ویژه نظارت و کنترل تجهیزات از راه دور داشته است. هرچند این پیشرفت و توسعه، آسیب پذیری های جدیدی را نیز به همراه داشته که بحث امنیت سایبری سیستم های کنترل صنعتی را به چالش کشیده است. از این منظر شناخت کامل بسترها و بخش های آسیب پذیر و همچنین تهدیدات ناشی از آن ها امری لازم و ضروری است. پس از شناخت بخش های آسیب پذیری سیستم های صنعتی، بررسی راهکارهای تدافعی و بهبود سطح ایمنی، از جمله اقدماتی است که در کاهش تهدیدات و خطرات احتمالی نقش بسزایی دارد. ازجمله مهمترین این اقدامات می توان به بهره گیری از استاندارها و توصیه نامه های ارتقاء امنیت سایبری اشاره کرد.

نویسنده :

محمد تاجدینی (مشاور،طراح، مدرس و مجری امنیت سیستم های کنترل صنعتی)

09123706133